"¿Hasta qué punto es segura su red?"

Nos han hecho esta pregunta varias veces, así que nos pareció apropiado escribir una entrada en el blog sobre el tema. Sin entrar en muchos detalles técnicos, voy a destacar las prácticas de seguridad estándar y cómo puedes implementarlas en tu propia red doméstica.

Segregar nuestra red –

Hemos dividido nuestra red en diferentes segmentos, ya sea físicamente o a través de medios virtuales como las VLAN. Esto nos permite contener cualquier brecha de seguridad (si se produce o cuando se produzca) en una única zona/segmento de nuestra red. También podemos aplicar diferentes controles de seguridad y supervisión a cada zona.

¿Cómo podría segregar su red? Hay muchas formas diferentes de proteger tu red doméstica con la segregación. Por ejemplo, puedes poner tu wifi de invitados en una VLAN y SSID diferentes para que, si uno de tus invitados llega con un dispositivo pirateado, no infecte tu red. O tal vez quieras poner tus dispositivos IoT o inteligentes en una red virtual diferente. O tal vez tus cámaras de seguridad, quieres que estén en una red físicamente diferente con medidas de seguridad más estrictas. Hay muchas formas de utilizar este método para mejorar la seguridad de tu red.

Bloquear la red –

Esto es bastante amplio. Para empezar, los equipos de red se protegen físicamente con capas de seguridad física: instalaciones cerradas, armarios cerrados, cámaras de seguridad, etc. Luego está la seguridad digital. Todos los dispositivos tienen contraseñas seguras diferentes. La autenticación multifactor (MFA) se despliega siempre que es posible.

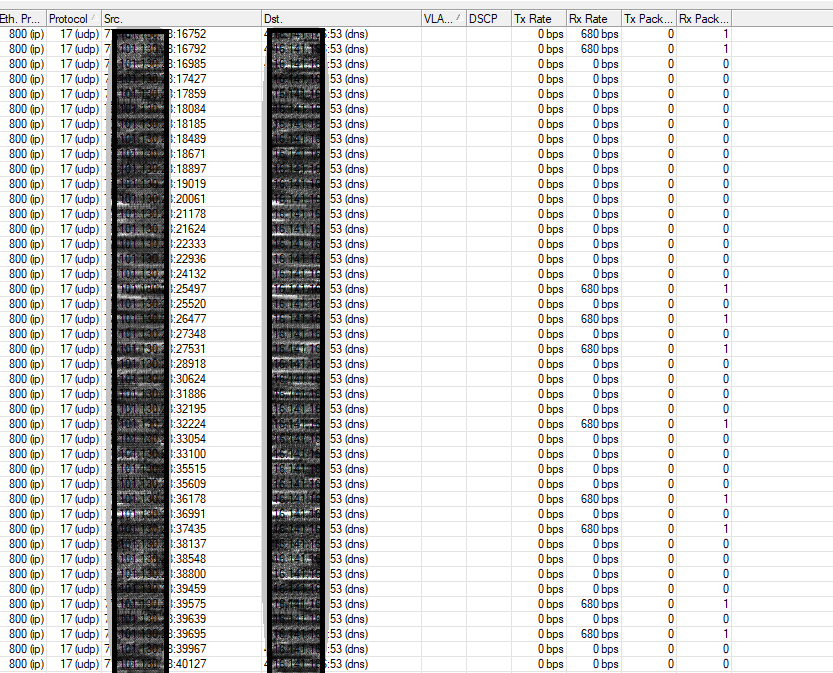

Desde el punto de vista del cortafuegos, por defecto todo está desactivado y bloqueado. Sólo abrimos lo que es necesario para llevar a cabo el negocio. Esto ayuda a prevenir cosas como ataques DDoS, ataques de Amplificación DNS, etc. Tome la captura de pantalla a continuación, por ejemplo - esto es sólo un filtro - una amplificación de DNS que sería malo para la red. Estamos bloqueando más de 1000 peticiones DNS externas por segundo (en el momento de escribir esto).

¿Cómo puede implantar un bloqueo en su red? Para empezar, la seguridad física no es mala idea. No dejes el router y los interruptores a la vista. Si tienes un dispositivo con Wifi incorporado, no suelen ir bien en un armario. Piensa en un punto de acceso wifi independiente. Hay muchas unidades de montaje en el techo que quedan muy bien, proporcionan una mejor cobertura en toda la casa y añaden una capa física de seguridad.

Asegúrate de que el cortafuegos está activado en tu router. Muchos routers modernos tienen montones de funciones. Activa sólo las que vayas a utilizar. De lo contrario, estarás abriendo agujeros potenciales en tu red. Piénsalo de esta manera, una cerradura en la puerta principal no sirve de mucho si tienes varias ventanas de la casa abiertas.

Utilice contraseñas seguras. Podría escribir una entrada entera sobre este tema. Asegúrate de que no estás usando las contraseñas por defecto de tu router, el SSID de tu Wifi, etc. Ya hemos hablado antes sobre el wifi para invitados, así que volveré a hablar de ello un momento. Tu wifi normal debería tener una contraseña críptica. Hazla tan larga que tus ojos se crucen cuando vayas a escribirla. Luego, quizá la contraseña de tu wifi de invitados sea un poco más fácil. Debe seguir siendo segura, pero puede ser una frase fácil de recordar. Mientras estás en ello, si usted tiene la capacidad de estrangular su wifi de invitados - hacerlo. De esta manera, si alguien, de alguna manera tiene su contraseña de wifi de invitados, no son capaces de consumir toda su conexión a Internet disponible.

Uso de la traducción de direcciones de red (NAT) –

Esto traduce las direcciones IP privadas de nuestra red a las IP públicas para la comunicación externa a Internet. El IPv4 hace tiempo que se agotó, por lo que conservar este recurso es importante. Ahí es donde entra en juego NAT. Por defecto, no repartimos IP públicas a los clientes. Esto ayuda a conservar nuestra asignación de IPv4, pero también proporciona un nivel de privacidad y seguridad a sus redes. En lugar de una IP pública expuesta directamente a tu router, obtienes una IP interna. Si desea una IP pública, esto todavía se puede lograr por un coste adicional. Póngase en contacto con nosotros para más detalles.

Durante mucho tiempo se ha dicho que NAT causa problemas con los servicios Gaming y VOIP. Sin embargo, esto es cada vez menos un problema ya que los proveedores han visto la necesidad de NAT más que nunca con IPv4 agotando.

¿Cómo se utiliza NAT en la red? La mayoría de los routers de consumo tienen NAT activado automáticamente. Esto es lo que hace que los 192.168.0.x IPs en su red y permite que los dispositivos todavía hablar con el Internet.

Controlar todo –

No importa cuánto y qué implementes en materia de seguridad: la supervisión es fundamental. Buscar nuevos agujeros, nuevos exploits y desactivar o bloquear lo que no sea necesario. La supervisión también nos permite saber cuándo hay un tráfico anormal que indique un posible problema o si se produce un corte.

Hay demasiadas cosas que tratar sobre la seguridad de la red y cómo la hemos protegido. Hay organizaciones enteras (gubernamentales y de otro tipo) que desarrollan métricas y estándares para el manejo de datos y la seguridad. He mencionado sólo algunas de las que hemos utilizado y las formas en que puedes aplicarlas en tu red. Si te tomas muy en serio la seguridad de tu red, no dudes en ponerte en contacto con uno de los miembros de nuestro equipo para que te asesore en la aplicación de las mejores prácticas en tu red.